Welche technischen und organisatorischen Maßnahmen (TOM) schreibt der Gesetzgeber vor? Und was hat es mit diesem Stand der Technik auf sich? In unserem Blogbeitrag gehen wir auf die Anforderungen des Artikel 32 DSGVO "Sicherheit der Verarbeitung" näher ein. Lesen Sie mehr darüber, was der Gesetzgeber im Hinblick auf zu ergreifende Schutzmaßnahmen von Ihrer Organisation fordert. Warum schreibt der Gesetzgeber für gewöhnlich keine konkreten Schutzmaßnahmen in ein Gesetz, sondern legt lediglich das zu erreichende Ziel fest? Wieso 2FA keine Raketenwissenschaft und Bandsicherung zwar "old school" ist, aber dennoch dem Stand der Technik entspricht.

Dreh- und Angelpunkt des Artikel 32 DSGVO sind die technischen und organisatorischen Maßnahmen, auch kurz TOM genannt. Mittels einer geeigneten Auswahl und Anwendung dieser Schutzmaßnahmen (quasi eine Art Werkzeugkasten) sollen personenbezogene Daten vor den alltäglichen Risiken bei deren Verarbeitung (also Erhebung, Speicherung, Nutzung, aber auch beabsichtigter Löschung und Vernichtung) geschützt werden. Dabei soll nicht alles an Schutzmaßnahmen ergriffen werden, was irgendwie geht, sondern der Gesetzgeber spricht von einer Angemessenheit. Die Schutzmaßnahmen müssen also zum Schutzwert der betroffenen personenbezogenen Daten passen. Dabei sollen dann auch Faktoren wie die Eintrittswahrscheinlichkeit und das zu erwartende Schadensausmaß berücksichtigt werden. Das hier eigentlich nichts anderes als ein Informationssicherheitskonzept bzw. Informationssicherheitsmanagementsystem (ISMS) gemeint ist, erklären wir im Blogbeitrag. Dazu stellen wir mögliche Standards vor, mit denen Sie die Anforderungen bestens erfüllen können. Allen voran - als Einstieg für große Organisationen und als ISMS für kleine Kommunen und Firmen bestens geeignet - die sog. "Arbeitshilfe".

Uns erreichen immer wieder Fragen zu unserer kostenfreien Checkliste TOM Auftragsverarbeitung Art. 28, 32 DSGVO per Email. Hier die Antworten dazu in gebündelter Form.

Die mancherorts noch vertretene Auffassung, Datenpannen schlicht nicht wahrzunehmen sei ein Schutz vor Sanktionen, war gestern. Transparente, proaktive Dokumentation und Meldungen sind Mittel der Wahl zusammen mit den richtigen technischen und Organisatorischen Maßnahmen (TOM). Mehr dazu im Blogbeitrag

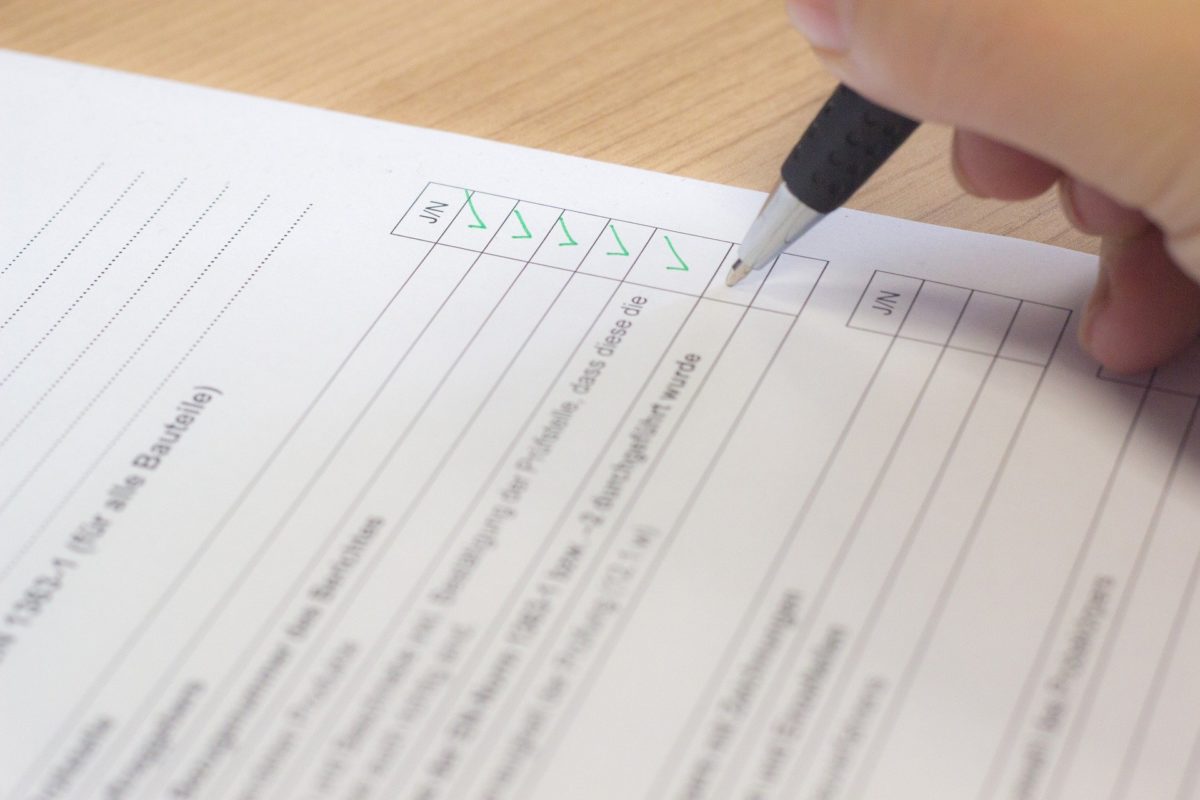

Checkliste Prüfung Technische und Organisatorische Maßnahmen (TOM) in aktualisierter Version veröffentlicht. Mittels dieser Checkliste können Sie 1. Ihre eigenen technischen und organisatorischen Maßnahmen prüfen und grob dokumentieren (kein Ersatz für eine Detaildokumentation), 2.

das Schutzniveau Ihrer Dienstleister im Rahmen von Art. 28 DSGVO Auftragsverarbeitung und deren technische und organisatorische Maßnahmen im Sinne des Art. 32 DSGVO grob prüfen, 3. die Prüfung des Schutzniveaus bei Ihren Dienstleistern dokumentieren oder 4. sich einfach einen ersten Überblick über die eigenen internen Schutzmaßnahmen verschaffen (Was fehlt? Was ist schon vorhanden?). Alle weiteren Detaills und den Downloadlink finden Sie im Blogbeitrag.

Checkliste / Vorlage / Formular / Muster Technische und organisatorische Maßnahmen (TOM) des Dienstleisters zur Auftragsverarbeitung Art. 28 + 32 DSGVO. Word-Formular (click & dirty) zum einfachen Ausfüllen und zur Dokumentation der Überprüfung. Neben der Dokumentation des Schutzniveaus des Dienstleisters kann dieses Formular auch die TOM der eigenen Organisation dokumentieren. Im Verzeichnis der Verarbeitungstätigkeiten muss diese Übersicht dann nur noch referenziert werden, statt dort alle Details konkret erneut für jedes Verfahren anzuführen. Kostenfreier Download, kostenfreie Nutzung. Viel Spaß damit.

Unsere kostenlose Checkliste soll helfen, vorhandene Schwachstellen zu identifizieren und möglichst zeitnah zu schließen. Auch wenn hier hauptsächlich von Multifunktionsgeräten die Rede ist, so können die Schwachstellen auf bei Einzelfunktionsgeräten vorhanden sein.

Wie Dienstleister aus der Verpflichtung Ihrer Auftraggeber zur Regelung der Auftragsdatenverarbeitung nach § 11 Bundesdatenschutzgesetz zusätzlich Kasse machen wollen

Hahn IT Services, Schwaig

Hahn IT Services, Schwaig